Wi-Fi Sharing als Grundlage für Stadtnetze

Derzeit lassen sich zwei Technologien zur Bereitstellung mobiler Breitbanddienste unterscheiden: (1) Provider-Netze werden von einem Provider mit Gewinnabsicht aufgebaut und betrieben. (2) In Community-Netzen schließen sich private Teilnehmer zur gemeinsamen, i.d.R. kostenlosen, Nutzung ihrer Wi-Fi-Zugänge zusammen.

Klassische Provider Netze

Klassische Provider-Netz-Technologien sind z.B. UMTS und WiMax. Aufgrund der Größe und Konkurrenz innerhalb einer Zelle erfüllt UMTS nicht die Bandbreitenanforderungen eines modernen City-Netzes. Auch WiMax kann in urbanen Gebieten nicht genügend Bandbreite bieten, wenn keine Sichtverbindung zur Basisstation besteht. Ein weiteres Problem dieser Technologien ist deren geringe Verfügbarkeit in mobilen Geräten. Eine Alternative zu diesen Technologien bietet Wi-Fi, dass ursprünglich für kleine bis mittlere Szenarien konzipiert war. Für den Aufbau einer stadtweiten Kommunikationsinfrastruktur mit Wi-Fi sprechen (1) die breite Verfügbarkeit in mobilen Geräten, (2) die kostenlose Frequenznutzung und (3) die Möglichkeit zur Positionsbestimmung, und darauf aufbauend die Realisierung ortsbewusster Anwendungen und Dienste. Der Aufbau und Betrieb eines stadtweiten Wi-Fi-Netzes stellt jedoch mit geschätzten jährlichen Kosten von mehr als 150.000 US$/mi2 (Quelle: Jupiter Research, USA, Juni 2005) ein großes finanzielles Risiko für den Betreiber dar. Zudem macht der zu erwartende Abrechnungsaufwand ein kommerzielles Wi-Fi-Netz unattraktiv.

Wi-Fi Communities

Einen alternativen Ansatz verfolgen sog. Wi-Fi-Communities (FON, Freifunk und Funkfeuer), in denen sich Privatpersonen gegenseitig Internet-Zugang über Wi-Fi gewähren. Die Kosten für Anschaffung und Betrieb werden von Privatpersonen getragen. Trotz der geringen Kosten und einer vereinzelt guten Netzabdeckung weisen heutige Wi-Fi-Communities große Defizite in Sicherheit und Funktionalität auf. Entgegen naiv-optimistischer Sicherheitsversprechungen der Community-Portale zeigen sich sowohl für die mobilen Nutzer als auch für die Besitzer des Access Points (AP) zwei inhärente Sicherheitsrisiken:

- Ausspähen von übertragenen Daten:

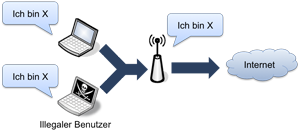

Modifizierte APs können mobile Benutzer ausspionieren, deren Verkehr einsehen und Daten manipulieren. Selbst unter der unrealistischen Annahme, dass die APs vor Manipulationen geschützt werden können, ist es leicht möglich, Daten auf dem unverschlüsselten, drahtlosen Link oder auf dem Uplink zum Internet abzufangen.  Verschleierung illegaler Aktionen:

Verschleierung illegaler Aktionen:

Illegale Aktionen von Gastbenutzern können aufgrund technischer Gegebenheiten nur bis zum Besitzer des Access Points (AP Provider) zurückverfolgt werden. Gemäß geltender Rechtsprechung ist der AP Provider für alle Aktivitäten haftbar (Urteil Landgericht Hamburg, 26.6.2006, Az.308 O 407/06). Dies macht die Bereitstellung eines derartigen Community-Netzwerks zu einem unkalkulierbaren Risiko.

Aufgrund der heterogenen Betreiberstruktur und der Sicherheitsrisiken sind WiFi-Communities nicht in andere (z.B. öffentliche) Netze integrierbar und daher aus organisatorischer Sicht nicht interoperabel. Gerade diese Interoperabilität auf technischer und organisatorischer Ebene stellt jedoch eine Grundvoraussetzung zur Schaffung großer, funktionierender und rentabler Netzwerke dar. Auch das Internet – als Musterbeispiel für einen erfolgreichen Verbund autonomer, interoperabler Netzwerke – könnte nicht von einem einzelnen Provider erstellt und betrieben werden. Diese fehlende Interoperabilität führt zu Insellösungen, und kann deshalb keine nennenswerte Abdeckung erreichen. Des Weiteren machen Mehrwertdienste, wie Ortsbestimmung oder mobile Informationsdienste bei Insellösungen keinen Sinn. Die Unterstützung von Benutzermobilität bei unorganisierten Community-Netzwerken ist bei fehlender Interoperabilität schwierig bis unmöglich, was sich in einem deutlichen Qualitätsunterschied im direkten Vergleich zu herkömmlichen Mobilfunktechnologien äußert. Somit erfüllen weder Provider- noch Community-basierte Netze die technischen, operationalen und Kompatibilitätsanforderungen, die ein erfolgreiches City-Netz benötigt.

Lösungsansatz „Mobile ACcess“ – Sicheres, interoperables City-Netz

Ziel des Vorhabens „Mobile ACcess“ ist die Entwicklung eines neuartigen, flexiblen Wi-Fi-City-Netzkonzepts auf der Basis eines dezentralen, kooperativen Betriebsmodells. Das Organisationsprinzip von Mobile ACcess orientiert sich dabei am Grundprinzip des Internets, dem interoperablen Zusammenschluss autonom betriebener Teilnetze: Mit Mobile ACcess können autonom verwaltete Netze verschiedenster Größe (vom privaten Heimnetz bis zum Firmen- oder Hochschulnetzwerk) kooperieren und so trotz dezentraler Organisation ein homogen wirkendes Gesamtnetz schaffen. Das Kernprinzip der gemeinsamen Nutzung ist also, dass jede Einzelpartei einen Teil der Infrastruktur beiträgt und im Gegenzug die Gesamtheit des Netzes nutzen kann. Ein Kernziel des Projekts ist die Schaffung der technischen Grundlagen für eine sichere und effiziente Kooperation verschiedenster Netze.

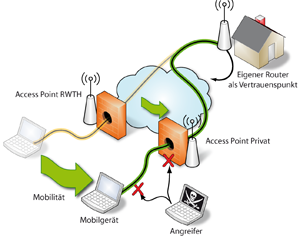

Die Grundlage für eine sichere Kooperation ist die Verwendung eines verschlüsselten Tunnels zwischen einem Mobilgerät und einem Vertrauenspunkt (Trust Point), über den der gesamte Verkehr des Mobilgeräts derart ins Internet geleitet wird, als ob der mobile Nutzer beim Trust Point wäre. Der Trust Point befindet sich i.d.R. im Heim-Netzwerk des mobilen Benutzers und stellt für diesen den logischen Eintrittspunkt ins Internet dar. Dieser Tunnel bietet zwei Vorteile gegenüber aktuellen Wi-Fi-Community-Lösungen:

-

Der Wi-Fi AP, der den Netzzugang für den mobilen Gast bereit stellt (Foreign AP), leitet nur verschlüsselte Daten weiter und kann so den Verkehr weder abhören noch manipulieren.

Der Wi-Fi AP, der den Netzzugang für den mobilen Gast bereit stellt (Foreign AP), leitet nur verschlüsselte Daten weiter und kann so den Verkehr weder abhören noch manipulieren.

- Der Trust Point tritt (mittels NAT-Technologie) als Stellvertreter des Mobilgerätes auf, so dass illegale Aktionen des mobilen Teilnehmers stets zuverlässig zum Trust Point zurückverfolgt werden können. Der Foreign AP kann damit rechtlich nicht mehr für Aktivitäten des mobilen Benutzers belangt werden.

Trust Points werden entweder durch große Mitglieder, wie Firmen, Kommunen und Hochschulen, oder von Privatpersonen für den eigenen Gebrauch betrieben. Wichtig ist, dass der Trust Point einen mobilen Benutzer eindeutig und sicher identifizieren kann. Dieser Sicherheitsmechanismus auf der Basis digitaler Identitäten ist für Benutzer transparent und erfordert keine Eingabe von Nutzernamen und Passwörtern - bei gleichzeitig größerer Sicherheit.

Ein Trust Point ermöglicht des Weiteren eine zuverlässige und transparente Mobilitätsunterstützung für seine mobilen Geräte. Falls sich der Benutzer bewegt und deshalb mit einem neuen Access Point verbindet, wird der Tunnel neu aufgebaut, um die Verbindung aufrecht erhalten zu können. Die Kommunikation mit Computern im Internet ist davon nicht betroffen, da stets mit dem nicht-mobilen Trust Point als Stellvertreter des mobilen Gastes kommuniziert wird. Auf dem mobilen Gerät laufende Programme bemerken die Veränderung der Netzanbindung ebenfalls nicht. Um nur Mobile ACcess-Mitgliedern Zugriff auf die Weiterleitungsdienste der Foreign APs zu gewähren, überprüft dieser anhand von digitalen Zertifikaten und digitalen Identitäten die Community-Zugehörigkeit des Trust Points.

Für die Erbringung von spezialisierten Mehrwertdiensten kann die Funktion eines Trust Points gezielt eingeschränkt werden. Für einen digitalen Stadtführer könnte z.B. ein Trust Point geschaffen werden, der ausschließlich Stadt- und Kulturinformationen, jedoch keine Verbindung mit dem Internet, bereitstellt. Für einen gesponsorten City-Shopping-Guide kann der Zugriff auf die Web-Angebote der Innenstadtgeschäfte beschränkt werden.

In Mobile ACcess können durch WiFi-basierte Ortsbestimmung auch kontext- und ortsbezogene Mehrwertdienste realisiert werden. WiFi-Lokalisierung erreicht eine ähnliche Genauigkeit wie GPS, kann aber im Gegensatz zu GPS auch innerhalb von Gebäuden eingesetzt werden, z.B. in Museen, Einkaufspassagen, Krankenhäusern etc.